1. Nessus

从许多方面来看,搞好安全先要了解情形。对于几代IT安全专业人士来说,了解网络漏洞始于Tenable的Nessus。据sectools.org声称,Nessus是最受欢迎的漏洞扫描器,也是目前使用的第三大流行安全程序。

Nessus有免费版和商业版。目前的版本Nessus 7.1.0是一款商业程序,不过也有供个人家庭使用的免费版。版本2仍然是开源免费的。

Tenable维护版本2;不过按照开源软件的最佳传统,它有了分叉,并往几个不同的方向发展。Nessus专长仍是一项宝贵的职业技能。

链接:http://repository.slacky.eu/slackware-12.1/network/nessus/2.2.11/

2. SNORT

正如成千上万的IT安全专业人员最初从Nessus了解漏洞扫描一样,Snort也是好几代安全专业人员最初了解入侵检测系统(IDS)的起点。

Snort的部分价值在于,它可以配置成三种不同的模式:网络嗅探器、数据包记录器或标准的IDS。正因为如此,它可能是自动化安全系统的核心,也可能是与一系列商业产品搭配使用的组件。

现在Snort归思科拥有,继续发展,并由活跃的社区开发。社区开发的IDS规则可以使用,采用商业许可证的规则也可以使用。谈论开源安全软件,免不了提到Snort,它是这个行业和市场的重要成员。

链接:https://www.snort.org/downloads#snort-downloads

3. Nagios

Nagios监控网络:基础设施、流量和连接的服务器都属于其基本功能或扩展功能的监控对象。与其他许多开源软件包一样,Nagios也有免费版和商业版。

Nagios Core是开源项目的核心,基于免费的开源版本。它可以由插件来监控单个产品,执行单项任务;Nagios开发了大约50个“官方”插件,社区贡献了3000多个插件。

Nagios的用户界面可以通过桌面、Web或移动平台的前端进行改动,可通过其中一款可用的配置工具来管理配置。

链接:https://www.nagios.org/projects/nagios-core/

4. Ettercap

如果你需要测试企业网络抵御中间人攻击(MITM)的本领,那么Ettercap是适合你的工具。自2001年首次发布以来,该软件一直专心做一件事:发动MITM攻击。

Ettercap有四种基本的攻击模式:基于IP的策略、基于MAC的策略和两种基于ARP的策略。你可以决定探查哪种类型的漏洞,看看环境如何响应每种漏洞。

在扫描测试攻击的过程中,Ettercap可以提供关于网络及其设备的大量信息。作为整体安全工具包的一部分,Ettercap为MITM攻击提供了强大的功能,有力地补充了分析和可见性功能。

链接:https://www.ettercap-project.org/

5. Infection Monkey

Infection Monkey是一个相当全面的测试工具,旨在向你表明一旦攻击者成功突破边界,网络内可能发生的情况。Infection Monkey由GuardiCore开发和支持,它是免费的,且功能齐全。

用户界面是Infection Monkey的显著特点之一。虽然一些开源安全项目提供精简的UI或依赖插件或皮肤来提供GUI,但Infection Monkey拥有与许多商业软件工具媲美的GUI。

Infection Monkey的源代码放在GitHub上,活跃的开发者社区支持该项目。其他工具有助于检查你的防御体系有无漏洞;Infection Monkey可以向你表明为何应加强整个基础设施。

链接:http://www.guardicore.com/infectionmonkey/

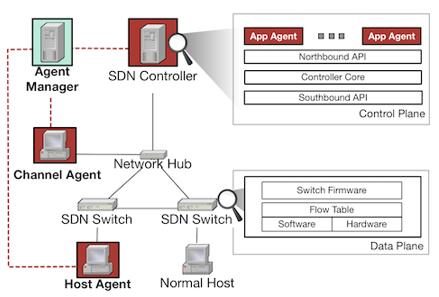

6. Delta

有许多工具用来测试传统网络上的安全。然而,测试可能给软件定义网络(SDN)带来的安全问题是个新兴领域,这就是Delta很重要的原因。

Delta是开放网络基金会(ONF)的一个项目,寻找SDN中的潜在问题,然后探测问题,帮助确定它们的安全隐患有多大。借助内置的模糊测试功能,Delta旨在探测是否存在已知和未知的网络漏洞。

立足于ONF之前的项目Florence和Poseidon的基础上,Delta的代码和可执行文件放在GitHub上,仍在迅速开发之中。

链接:https://www.opennetworking.org/incubator-projects/delta/

7. Cuckoo

有很多方法可以查明某文件是不是恶意文件,但许多方法存在一定的风险。Cuckoo Sandbox是一种开源框架,用于安全地测试文件以查明其性质,以及如果它在你的环境中启动,实际上会执行怎样的操作。

源代码放在GitHub上,Cuckoo Sandbox可以在各种不同的操作系统下分析文件和网站。它对API和网络流量进行分析,并进行全面的内存转储,以便详细分析被测试的软件在哪里运行、是否在企图越界运行。

链接:https://cuckoosandbox.org/

8. Sleuth Kit

弄清楚攻击中发生了什么是防止未来入侵的关键步骤。 Sleuth Kit是一套基于CLI的工具和库,让调查人员可以深入钻研以各种格式和条件格式化的硬盘里面的内容。

Sleuth Kit是Autopsy的基础,后者是一个GUI前端,以便大多数用户更快速更轻松地分析。两者都在积极开发之中,拥有庞大而活跃的用户群体,为新的功能特性做贡献。

链接:https://www.sleuthkit.org/

9. Lynis

Lynis是一款制作列表的工具,列出它在基于Unix的系统上找到的应用程序和实用工具,列出那些系统的版本,以及列出它在每个系统的代码或配置中找到的安全漏洞。

源代码放在GitHub上,Lynis有一个活跃的开发社区,主要支持来自开发者Cisofy。 Lynis的特殊功能之一是,由于基于Unix,它能够对流行的物联网开发板(包括Raspberry Pi)进行扫描和评估。

链接:https://cisofy.com/lynis/

10. Cerbot

加密对许多安全标准而言很重要,包括近下的新宠儿:GDPR。实施加密可能很复杂、成本高,但电子前沿基金会(EFF)试图借助像Certbot这样的工具来降低难度和成本,Certbot是一款开源自动客户软件,可以为你的Web服务器提取和部署SSL/TLS证书。

Certbot一开始是Let\’s Encrypt的前端,但已成为支持ACME协议的任何证书管理机构(CA)的客户软件。

Certbot项目是EFF旨在“加密互联网”的一部分,这个目标已得到了许多隐私倡导者和政府监管机构的积极响应。确保员工、合作伙伴和客户安全既是有价值的目标,又是法律责任。文中讨论的这些开源工具有助于往这个方向迈出可喜的一步。

链接:https://certbot.eff.org/

联系信息:邮箱aoxolcom@163.com或见网站底部。

请登录后发表评论

注册

社交帐号登录